版本:v1.5-beta.12 最新版

类别:系统工具

大小:6.5M

时间:2026-03-06 17:09

星级:

平台:Android

授权:免费软件

官网:https://github.com/chrisk44/Hijacker

厂商:chrisk44

《hijacker v1.5汉化版》是一个功能强大的手机网络工具,功能十分的强大的几乎集成了网络渗透方面所需要的基本配置功能部分,以图形化的方式进行驱动让大家更好的优化自身所处于的网络环境,无论是用于网络加速还是其他用途,都是值得推荐尝试的!

Hijacker是一款适用于Aircrack-ng、Airodump-ng、MDK3和Reaver等渗透测试工具的图形用户界面。它提供了一个简洁易用的用户界面,无需在控制台中输入命令或复制粘贴MAC地址即可使用这些工具。

此应用需要一台内置无线网卡且支持监听模式的ARM安卓设备。虽然部分安卓设备支持监听模式,但并非所有设备都原生支持。这意味着您需要使用自定义固件。任何使用BCM4339芯片组(MSM8974,例如 Nexus 5、Xperia Z1/Z2、LG G2、LG G Flex、三星Galaxy Note 3)的设备都可以使用Nexmon(Nexmon也支持其他一些芯片组)。使用BCM4330芯片组的设备可以使用bcmon。

另一种方法是使用支持Android显示器模式的外部适配器,并配合OTG线缆使用。

ARM设备所需的工具已包含在内。此外,还包含适用于BCM4339和BCM4358的Nexmon固件和管理实用程序。

此外,还需要root权限,因为这些工具需要root权限才能运行。

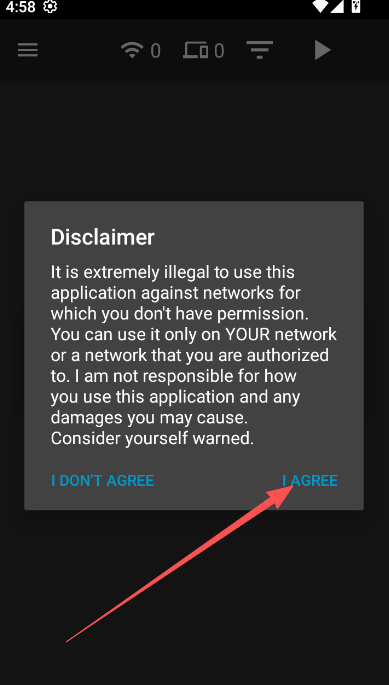

1、下载进入软件,点击同意进入。

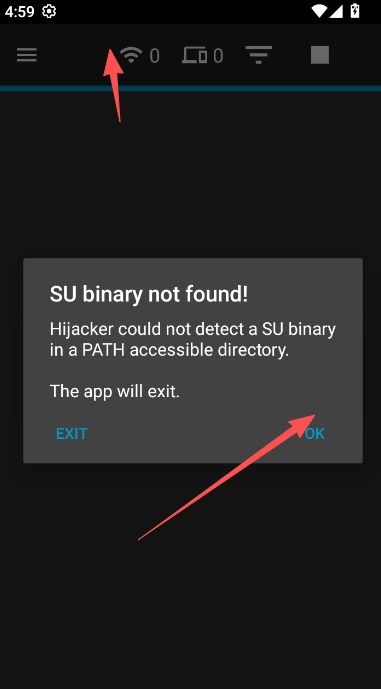

2、根据提示点击ok,然后执行网络渗透方面的操作。

3、耐心等待各项配置完成之后,给出精确数据,根据给出的结果去优化网络参数配置项即可。

劫持程序需要root权限才能运行。它需要一个su二进制文件,该文件是一个以root权限执行的shell。启动时,该程序会运行一个which su命令。如果您收到此消息,则表示该命令执行失败。可能是您没有root权限,或者您的root解决方案没有su在 PATH环境变量可访问的目录中提供二进制文件。

Hijacker需要root权限才能运行。它通过root权限执行所有命令su。当suroot权限被调用时,设备上的某个应用(例如 SuperSU、Superuser等管理root权限的应用)会询问您是否要授予Hijacker root权限。如果拒绝访问,您会收到此消息。请确保Hijacker已被授权运行root命令。

这意味着该应用程序未能在其系统目录中创建“bin”或“lib”目录。如果您看到此错误,则说明您的操作系统存在问题,Hijacker对此无能为力。

该设备的架构并非ARM架构。

此应用程序专为ARM设备设计和测试。所有包含的二进制文件和库均针对该架构编译,无法在其他任何架构上运行。如果您收到此消息,则必须手动将它们(busybox、aircrack-ng 套件、mdk3、reaver、无线工具、libfakeioctl.so库)安装到PATH 访问的目录中,并为这些工具设置“Prefix”选项以预加载它们所需的库LD_PRELOAD=/path/to/libfakeioctl.so。

Hijacker会运行一个后台服务,以确保应该运行的工具确实在运行,而应该停止的工具确实已停止。如果其中任何一项检查失败,您将收到警告。

某些程序未运行:这可能是由于工具意外停止所致,这可能是参数错误、工具运行方式与应用程序预期不同、设备上的其他软件将其终止、WiFi关闭或未处于监听模式,甚至是工具损坏(如果您是手动编译的)所致。

某些程序仍在运行:这可能是由于应用程序或工具自身运行的“停止”操作失败造成的(如果您将应用程序保持在后台运行,并且您单独运行了该工具)。“停止”操作失败可能是由于root权限被拒绝,或者应用程序崩溃后重新启动,导致没有机会执行“停止”操作(尽管这种情况不应该发生)。

应用崩溃了,出现了一个新的活动,提示无法打开shell来生成错误报告。这完全就是字面意思:无法打开 root shell;执行su失败。root 权限被拒绝或配置不正确。劫持程序需要root权限才能生成错误报告,因为它需要获取设备的日志文件,尝试运行工具以确保它们已正确安装,读取 WiFi 固件等等。

无法创建报告(外部存储写入权限被拒绝)

在设置中,有一个工具测试选项。如果出现问题,您可以点击“复制测试命令”并选择失败的工具。这会将测试命令复制到剪贴板,您可以手动在root shell 中运行该命令,查看问题所在。如果所有测试都通过了,但您仍然遇到问题,请随时在此处提交问题报告以帮助我们修复,或者使用应用设置中的“发送反馈”选项。

如果应用崩溃,会弹出一个新的活动,提供通过电子邮件提交错误报告的选项。您可以查看报告的具体内容,它就是一个简单的文本文件。这对Hijacker的开发非常有帮助,但请注意,应用中包含经过过滤的设备日志,其中可能包含MAC地址、SSID、设备详细信息等信息。

请记住,Hijacker只是这些工具的图形用户界面。它运行这些工具的方式相当简单,如果所有测试都通过并且您处于监控模式,您应该会得到想要的结果。另请注意,这些是审计工具。这意味着它们用于测试您网络的完整性,因此攻击有可能(您应该希望如此)在您的网络上不起作用。但是,如果您在终端中输入命令时攻击成功,但在应用程序中却失败,请随时在此处发帖以解决问题。此应用程序仍在开发中,因此出现错误是正常的。

请勿报告不支持的设备或使用过时版本时出现的错误。

查看您周围的接入点和站点(客户端)列表(即使是隐藏的接入点和站点)。

查看特定网络(通过测量信标和数据包)及其客户端的活动

接入点和站点统计数据

从OUI数据库中查看设备(AP或站点)的制造商信息

查看设备的信号强度,并筛选掉离你较近的设备。

将捕获的数据包保存到.cap文件中

取消网络中所有客户端的身份验证(可以针对每个客户端进行操作(有效),也可以不针对特定客户端进行操作)

对连接到网络的特定客户端进行身份验证

MDK3信标泛洪,支持自定义选项和SSID列表

针对特定网络或附近所有接入点的MDK3身份验证拒绝服务攻击

捕获WPA 握手包或收集IV以破解WE 网络

Reaver WPS破解(使用NetHunter chroot和外部适配器的Pixie-dust攻击)

让应用在后台运行,可以选择是否发送通知

将命令或MAC地址复制到剪贴板

包含所需工具,无需手动安装

包含适用于BCM4339和BCM4358设备的Nexmon驱动程序、所需库和管理实用程序

设置命令以自动启用和禁用监视器模式

使用自定义词表破解.cap文件

轻松创建自定义操作并在接入点或客户端上运行。

使用多个参数对接入点和站点进行排序和筛选

将所有收集到的信息导出到文件

为设备(通过MAC地址)添加持久别名,以便于识别

scene最新版下载v9.3.0 Alpha5 安卓版

系统工具 / 7.3M / 2026-04-13

系统工具 / 7.3M / 2026-04-13

ruru环境检测app官方版下载v1.1.1 安卓版

系统工具 / 2.7M / 2025-10-23

系统工具 / 2.7M / 2025-10-23

rustore官方免费下载v1.90.0.1 最新版

系统工具 / 84.5M / 2026-01-28

系统工具 / 84.5M / 2026-01-28

Google服务框架(GMS)2026最新版下载安装v26.14.33 (040400-897247374) 安卓版

系统工具 / 146.7M / 2026-04-13

系统工具 / 146.7M / 2026-04-13

Gspace安卓版(华为装google play服务)v2.3.3最新版

系统工具 / 14.7M / 2026-02-06

系统工具 / 14.7M / 2026-02-06

闪电下载app最新版下载v4.0.0 安卓版

系统工具 / 34.4M / 2026-04-08

系统工具 / 34.4M / 2026-04-08

哔哩终端手表版下载官方正版v2.9.8 安卓版

系统工具 / 9.2M / 2026-04-02

系统工具 / 9.2M / 2026-04-02

scene帧率显示器下载v9.3.0 Alpha5 官方最新安卓版

系统工具 / 7.3M / 2026-04-13

系统工具 / 7.3M / 2026-04-13

sharemoe下载最新版本v3.0.2 手机版

系统工具 / 15.7M / 2026-03-17

系统工具 / 15.7M / 2026-03-17

酷酷软件下载手机版v4.8.0 安卓版

系统工具 / 39.0M / 2026-01-21

系统工具 / 39.0M / 2026-01-21

全部评论